In den vorausgegangenen Artikeln dieser Blog-Reihe sind wir auf die Erwartungen eingegangen, die aus Sicht der Anwender an moderne WAN Lösungen gestellt werden. Das waren insbesondere Flexibilisierung, Vereinfachung, Automatisierung und Visualisierung aller Prozesse im Lebenszyklus eines WANs bei gleichzeitig verbesserter Wirtschaftlichkeit.

Weiterhin haben wir uns in einem Folgeartikel mit dem SD-WAN Gateway befasst, das zwischen dem lokalen Netz und WAN agiert.

In dem nun folgenden Teil der Blog-Reihe werden wir uns mit einer besonderen Stärke von SD-WAN befassen, nämlich der Möglichkeit, das Design der WAN Struktur an differenzierten Erfordernissen der Unternehmenskommunikation auszurichten.

Tunnel als zentrales Element

Da SD WAN Lösungen meistenteils das Internet benutzen, greifen sie häufig auf verschlüsselte Tunneltechnologien für den Aufbau der Datenpfade zwischen den Standorten zurück. Dabei modifizieren die Anbieter in der Regel bekannte Protokolle, wie beispielsweise IPSec oder HTTPS und ergänzen diese um proprietäre Mechanismen. So wollen sie die geforderte Vertraulichkeit, Qualität und Zuverlässigkeit ihrer Lösung gewährleisten und sich mit speziellen, besonderen Leistungsmerkmalen voneinander abheben. Gleichzeitig sind sie bestrebt, ihr eigenes Knowhow zu schützen.

Qualität durch Bonding

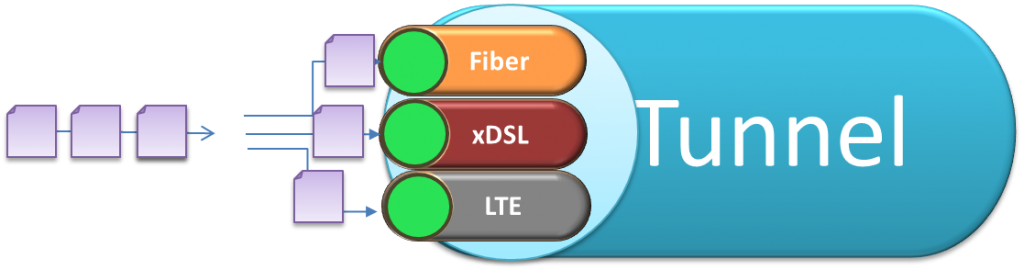

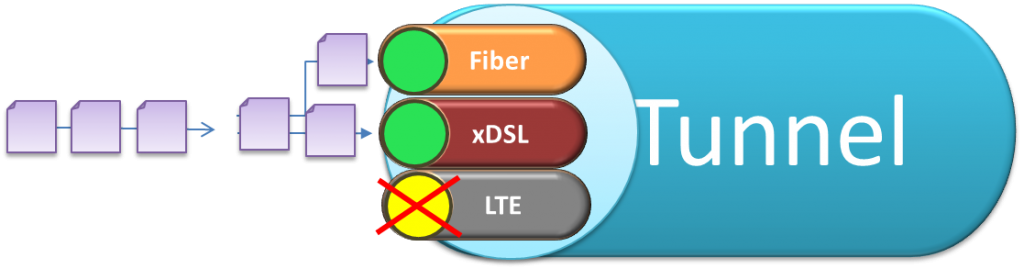

Die in den meisten SD-WAN Produkten eingesetzten VPN-Tunnel sorgen nicht nur für eine verschlüsselte Übertragung der Pakete zwischen den Standorten. Einige bieten zusätzliche Tunnelfunktionen, mit denen sie ihre Lösung mit Leistungsmerkmalen wie verbessertem Durchsatz, Hot-Failover und Quality of Service aufwerten.

- Beim WAN-Bonding wird ein gemeinsamer Übertragungstunnel als logischer Link über mehrere physikalische WAN-Anschlüsse des SD-WAN Gateways gebildet und so eine Erhöhung des Datendurchsatzes erzielt. Die Daten werden, je nach Bonding-Technologie, z.B. auf IP Paket-Ebene über alle zum Tunnel zugehörigen WAN-Anschlüsse verteilt übertragen.

Abbildung 1: Bonding über alle WAN-Schnittstellen erhöht den Datendurchsatz

- Bei Hot-Failover Lösungen wird ebenfalls der verschlüsselte VPN-Tunnel über alle ausgewählten WAN-Schnittstellen gebildet. Die Paketübertragung erfolgt jedoch nur über den aktiven Pfad. Beim Ausfall eines aktiven physischen Links wird die Datenübertagung unterbrechungsfrei über den Ersatzweg (Standby WAN-Anschluss) geroutet.

Abbildung 2: Hot-Failover sorgt für den unterbrechungsfreien Tunnelverkehr beim Ausfall einer WAN-Schnittstelle

- Verbesserungen des QoS lassen sich mit WAN-Bonding für unterschiedliche Zielsetzungen erreichen. Neben dem positiven Effekt für den Durchsatz kann ein Bonding bei niederbitratigen Anschlüssen auch die Dienstgüte verbessern. Um die Summenbandbreite besser auszunutzen und das Transmission Delay zu verkürzen, gibt es Lösungen, bei denen die IP-Pakete segmentiert und die Segmente auf die Schnittstellen verteilt parallel übertragen werden.

Ein Bonding über die WAN-Schnittstellen kann auch bei schlechten Übertragungswegen die Robustheit gegen Paketverlust stärken. In dem ein IP Paket mehrfach über jede der verfügbaren Schnittstellen verschickt wird, steigt die Wahrscheinlichkeit, dass es sein Ziel erreicht. Nachteilig ist, dass damit der erzielbare Durchsatz reduziert wird.Dies führt insbesondere in kritischen Umgebungen zu deutlich stabileren Übertragungen.

Umsetzung unterschiedlicher Tunneltopologien

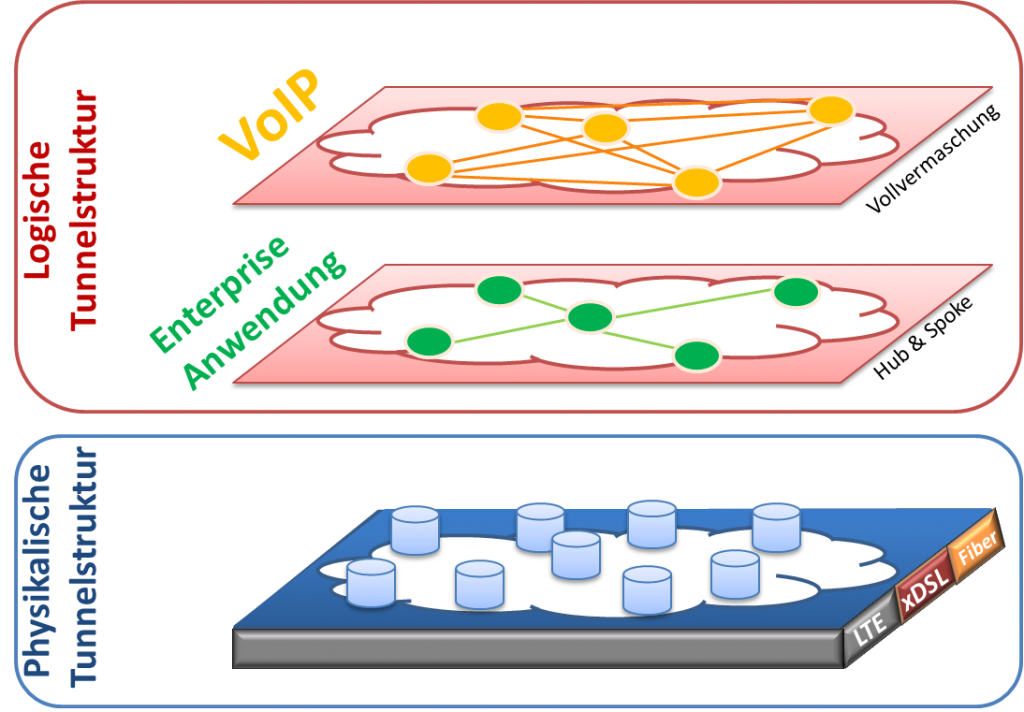

Die klassische Implementierung des Tunnels stellt eine 1-zu-1 bzw. 1-zu-x (bei Bonding) Bindung zu den physikalischen WAN-Schnittstellen dar. Mehr Flexibilität bieten logische Tunnelstrukturen, die die Verkehrsführung an die Anforderungen der Anwendungen und des Unternehmens anpassen. Anwendungen werden entweder manuell oder automatisiert definierbaren Anwendungsgruppen zugeordnet und auf logische Tunnel gemappt. Diese sind bezüglich Netzwerktopologie (virtuelle Vermaschung), Routing-Policy, physikalischer WAN-Schnittstelle, SLA und Sicherheitsrichtlinien anpassbar.

Die unterliegende physikalische Tunnelstruktur wird durch Vorgaben des virtuellen Overlays automatisiert eingerichtet.

Abbildung 3 Physikalische und logische Tunnelstrukturen

Je nach Anforderung der Kommunikationsanwendungen und Kommunikationsbeziehungen zwischen den Standorten kann die Umsetzung unterschiedlichste Topologien erfordern.

Sternförmige, sogenannte Hub & Spoke Topologien werden dort realisiert, wo Filialen und andere abgesetzte Einheiten ausschließlich mit zentralen Anwendungen kommunizieren. Solche Szenarien finden wir häufig im mobilen Einsatzumfeld vor, bei temporären Installationen oder bei einer überschaubar großen Anzahl von Standorten.

Doch die prinzipiellen Schwächen der Hub & Spoke Topologie sind bekannt:

Da alle Kommunikationspfade, auch die zwischen den Standorten, stets über den Hauptknoten führen, kann es zu negativen Auswirkungen kommen. Die sich am zentralen Knoten kumulierende Verkehrslast verlangt nach einem hochbreitbandigen Anschluss und die suboptimale Verkehrsführung erzeugt höhere Paketlaufzeiten. Ersteres kann unökonomisch werden und letzteres kann die Dienstgüte für darauf sensible Anwendungen verschlechtern. Außerdem reduzieren hohe Laufzeiten den erzielbaren Durchsatz bei bestimmten Anwendungen, was nur mit aufwendiger WAN-Optimierung kompensiert werden kann.

Mit einer zunehmenden Vermaschung können Verkehre zwischen den Standorten besser bedient werden, und es mindern sich die laufzeitbedingten Probleme.

Mittlerweile prägt auch die vermehrte Nutzung von Cloud Plattformen die Gestaltung der WAN-Topologien. So ist zu erwarten, dass zukünftig in vielen Fällen die überwiegende Verkehrsmenge zu Cloud Plattformen führen wird. Diese können zwar über das Internet erreicht werden, doch ist ein freier Zugang dorthin selten konform mit den Sicherheitsrichtlinien des Unternehmens. Vielmehr erfordern dessen Vorgaben häufig, dass die Verbindung zu diesen Plattformen nur über bestimmte abgesicherte Pfade und Gateways erfolgt.

Ein wichtiger und häufig anzutreffender Aspekt sind hybride Ausprägungen des Corporate WAN, die Internet VPN und MPLS-VPNs kombinieren, weil Unternehmen bereits MPLS-VPN nutzen und zumindest derzeit noch nicht auf deren Zuverlässigkeit, Sicherheit, Qualität und Service Level Agreement (SLA) verzichten wollen.

Vereinfachung durch Business Layer

Die Flexibilität logischer Netzstrukturen ermöglicht es nun, Verkehrsführung und -Regelung differenziert auf die Anforderungen von Geschäftsebenen (Business Layer) auszurichten. Damit orientiert sich das Design der WAN Struktur an den Erfordernissen der Unternehmenskommunikation und nicht mehr an infrastrukturellen und technischen Kriterien (Standorte, IP-Netze, Topologien etc.). Das bedeutet, das Design eines SD-WAN wird auf die Ebene von Geschäftsprozessen gehoben.

Mit der Definition eines Business Layers werden zulässige Kommunikationsbeziehungen festgelegt, sowie die Prioritäten zur Nutzung der Netzressourcen. Solche Entscheidungen, einmal getroffen, werden von den Systemen des SD-WAN automatisch umgesetzt. Die Konfiguration der Virtual Networks und das multiple Deployment auf alle Geräte des SD-WAN übernimmt der SD-WAN Controller. Damit wird die Netzkonfiguration erheblich vereinfacht.

Anbieter-Situation noch nicht befriedigend

Mit der Flexibilität des SD-WAN als eine Form von Software Defined Networks (SDN) ist die Koexistenz verschiedener Topologien und Technologien realisierbar, die solchen Anforderungen an koexistierenden, hybriden Topologien Rechnung trägt. Diese sind aber nach unserer Erfahrung nicht mit jeder SD-WAN Lösung optimal umsetzbar. Daher ist eine skalierbare Umsetzung multipler Topologien häufig ein wichtiger Aspekt bei der Wahl eines SD-WAN Produktes und SD-WAN Anbieters.

Ein wesentliches Element, das aber eine gesonderte Betrachtung erfordert, ist hierbei das Instrumentarium für das Design eines SD-WAN, entsprechend dem Business Layer, wie oben beschrieben. Auf diese sogenannte Orchestrierung (Orchestration) werden wir in einem der nächsten Blog Artikel eingehen. Bis dahin sind wir auf Ihre Kommentare und Rückmeldungen sehr gespannt und freuen uns sehr darauf, mit Ihnen über SD-WAN diskutieren zu können.

Joachim Bodensohn

Masod Said

Lesen Sie auch die übrigen Artikel unserer Artikel-Serie über SD-WAN:

SD-WAN: Die Zukunft des virtuellen WAN – Ein Einstieg

Hinterlasse einen Kommentar